美国网络安全战略政策_美国网络安全战略政策

*** 次数:1999998 已用完,请联系开发者***

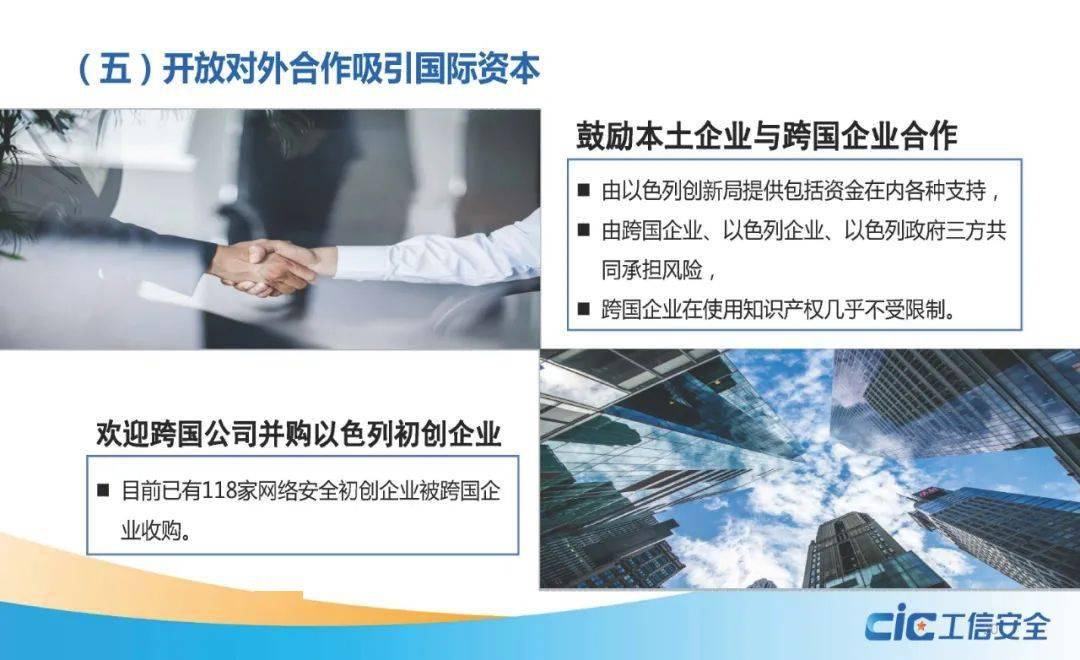

网络安全明星Rubrik(RBRK.US) IPO后股价稳步上涨 思科(CSCO.US)...思科曾通过收购网络安全公司 Datos IO 的投资获得 Rubrik 股份,而 Rubrik 于 2018 年收购了 Datos IO。两家公司在 8 月宣布了一项战略合作伙... 根据思科向美国证券交易委员会提交的文件,截至 6 月 30 日,思科持有 183,081 股 Rubrik 股票,价值略低于 600 万美元,并于 9 月 30 日出售了这...

美国网络安全公司Tenable据悉考虑潜在出售钛媒体App 7月31日消息,相关报道援引知情人士称,美国网络安全公司Tenable正探索包括潜在出售在内的各种选择。据悉,私募股权公司和战略买家都可能对Tenable感兴趣。知情人士表示,商议仍处于早期阶段,并不确定会促成交易。

●▂●

美国是全球网络安全的最大威胁者和破坏者在全球网络空间博弈中占据天然优势地位。长期以来,美国非但没有担起国际网络秩序和网络安全的维护者职责,反倒持续奉行“美国优先”霸权思维,将网络空间作为地缘政治的博弈战场,沦为全球网络安全的最大威胁者和破坏者。发动无差别网络攻击,在全球推进网络威慑战略。日前,中...

美网络安全威胁能力分析报告美国,作为世界唯一超级大国,自2011年将“网络威慑”正式引入网络安全战略以来,始终将网络威慑作为其追求安全利益、扩大竞争优势、重塑... 推动制定符合其利益和需求的网络领域的技术标准和规则。二是美国通过其法律法规和政策措施,保护其网络技术的知识产权和安全,对网络领...

≡(▔﹏▔)≡ 美国是网络攻击惯犯,抹黑中国难掩其网络霸权的加速崩塌美国联邦调查局局长、网络安全和基础设施安全局局长涉网高级官员在美国众议院美中战略竞争特别委员会听证会上,再度炒作所谓“中国对美... 全球网络攻击组织的攻击能力的确越来越强,美国一味发展网络攻击能力而采取的畸形网络战政策,对此难辞其咎。美国放任国内黑客“为国而...

「中国网评」美国是网络攻击惯犯,抹黑中国难掩其网络霸权的加速崩塌中国网特约评论员 周宁南近日,美国联邦调查局局长、网络安全和基础设施安全局局长涉网高级官员在美国众议院美中战略竞争特别委员会听... 全球网络攻击组织的攻击能力的确越来越强,美国一味发展网络攻击能力而采取的畸形网络战政策,对此难辞其咎。美国放任国内黑客“为国而...

⊙▽⊙ 【中国网评】美国是网络攻击惯犯,抹黑中国难掩其网络霸权的加速崩塌中国网特约评论员 周宁南 近日,美国联邦调查局局长、网络安全和基础设施安全局局长涉网高级官员在美国众议院美中战略竞争特别委员会听... 全球网络攻击组织的攻击能力的确越来越强,美国一味发展网络攻击能力而采取的畸形网络战政策,对此难辞其咎。美国放任国内黑客“为国而...

外交部:网络空间不应是美国肆意妄为的“灰色地带”中国青年报客户端北京2月7日电(中青报·中青网记者 赵安琪)据报道,2月7日,360公司发布《美网络安全威胁能力分析报告》和《美相关APT组织分析报告》,详尽揭露了美国政府在全球推进网络威慑战略,对全球各国包括盟友发动无差别网络攻击等情况。对此,中国外交部发言人汪文斌...

美国政府建议开发者停止使用 C / C++,转用内存安全编程语言IT之家 2 月 29 日消息,美国政府近日发布了一份网络安全报告,呼吁开发人员停止使用容易出现内存安全漏洞的编程语言,例如 C 和 C++,转而使用内存安全的编程语言进行开发。这份报告由美国网络空间总监办公室 (ONCD) 发布,旨在落实美国总统拜登的网络安全战略,目标是“保护网络...

ˇ0ˇ

˙△˙ 美国分三路对付中国,4国已签字,中方先发制人,360公司立了大功网络安全已成为一场全球性的高智对决。 它的影响力早已超越了虚拟世界,深刻地触及了国家安全、企业战略乃至个人隐私。全球网络安全的威胁究竟来自哪里? 它引发了一系列关于技术霸权与信息自由的严肃讨论。 美国和中国在这一领域内的每一步棋走得都无比谨慎,但又充满...

老王加速器部分文章、数据、图片来自互联网,一切版权均归源网站或源作者所有。

如果侵犯了你的权益请来信告知删除。邮箱:xxxxxxx@qq.com

上一篇:美国网络安全战略政策

下一篇:美国网络安全战略